Auditoría de Seguridad SAP con IA: Detecte Conflictos de Roles Antes de que se Conviertan en Brechas

Descubra cómo la IA revoluciona las auditorías de seguridad SAP, identificando conflictos de segregación de funciones (SoD) y vulnerabilidades que los métodos tradicionales pasan por alto. Proteja su empresa de fraudes y brechas con monitoreo continuo y detección avanzada.

Auditoría de Seguridad SAP con IA: Detecte Conflictos de Roles Antes de que se Conviertan en Brechas

El trimestre pasado pasé tres semanas realizando una auditoría completa de SAP GRC para una empresa manufacturera mediana en la región DACH. Lo que encontré en las primeras 48 horas le habría tomado a su equipo interno meses descubrirlo manualmente, y en dos casos, lo que encontré ya había sido explotado. Este artículo documenta la metodología, las herramientas y el flujo de trabajo impulsado por IA que ahora considero no negociable en cada proyecto.

1. Por qué las Auditorías de Seguridad SAP Pasan por Alto los Conflictos de Roles

La incómoda verdad sobre la auditoría de seguridad SAP en 2026 es que la mayoría de las organizaciones aún operan con herramientas y procesos diseñados para un mundo con 200 usuarios y 50 roles. El panorama promedio de SAP empresarial hoy en día tiene entre 8,000 y 40,000 usuarios activos, decenas de miles de roles y objetos de autorización que se distribuyen en roles compuestos, roles derivados y agregaciones de perfiles de maneras que ningún auditor humano puede rastrear de manera confiable durante un proyecto puntual.

Hay tres razones estructurales por las que las auditorías pasan por alto los conflictos de roles, y estas se agravan mutuamente.

La Ilusión de SU53

SU53 es la primera herramienta a la que recurre todo administrador de BASIS cuando un usuario reporta una falla de autorización. Muestra la última verificación de autorización fallida, lo cual es útil para la resolución de problemas, pero activamente engañoso para la auditoría de seguridad. SU53 solo registra la verificación denegada más reciente. No le dice nada sobre lo que el usuario puede hacer, solo lo que acaba de intentar y no pudo hacer. Un usuario con un conflicto catastrófico de SoD, por ejemplo, la capacidad de crear un proveedor y aprobar un proceso de pago, nunca aparecerá en SU53 porque esas autorizaciones no están fallando. Están funcionando exactamente como se configuraron. Ese es el problema.

Explosión de Roles y Opacidad de Roles Compuestos

En un sistema SAP maduro, un solo usuario puede tener de 30 a 80 roles asignados directamente o a través de herencia basada en la posición de HCM o GRC. Cada rol compuesto contiene roles secundarios. Cada rol secundario contiene perfiles. Cada perfil contiene objetos de autorización. Cada objeto de autorización tiene valores a nivel de campo. Para comprender verdaderamente lo que un usuario determinado puede hacer, debe atravesar un árbol que puede tener varios miles de nodos hoja por usuario. Multiplique eso por 10,000 usuarios y tendrá un problema combinatorio que anula la auditoría basada en hojas de cálculo en la primera hora.

He visto equipos de BASIS pasar seis semanas extrayendo manualmente datos de AGR_USERS, AGR_1251 y USR10 para producir una matriz de roles que ya estaba desactualizada cuando se terminó la tabla dinámica de Excel.

Ceguera de la Auditoría Puntual

Las auditorías externas se realizan una vez al año. Las auditorías internas, si se realizan, son trimestrales. Entre auditorías, los usuarios acumulan roles temporales que nunca se eliminan, acceso de emergencia que se vuelve permanente por inercia y modificaciones de roles que eluden por completo el proceso de gestión de cambios. La ventana de la brecha no es la semana al año en que un auditor está en el sitio. La ventana de la brecha son las otras 51 semanas.

2. Anatomía de una Brecha Real de SAP Causada por Conflicto de SoD

El siguiente caso de estudio se basa en un proyecto real. Los nombres de las empresas, los ID de los sistemas y los detalles de identificación personal se han cambiado o eliminado a solicitud del cliente. Los detalles técnicos son precisos.

La Configuración

El cliente es una empresa de manufactura por procesos con aproximadamente USD 800 millones en ingresos anuales. Su entorno SAP ECC 6.0 (aún no migrado a S/4HANA) había estado en producción durante 11 años. Durante ese período, el equipo BASIS original había rotado tres veces. La documentación de roles era parcial. La convención de nombres de roles había cambiado dos veces. Había 14,200 roles activos en el sistema, de los cuales el equipo actual podía describir con precisión el propósito de menos de 3,000.

El Conflicto

Una usuaria del departamento de cuentas por pagar, a quien llamaré Usuaria A, tenía las siguientes autorizaciones, acumuladas en seis roles asignados por separado durante cuatro años de adiciones de roles sin eliminaciones correspondientes:

- Transacción FK01 (Crear Proveedor) con autorización completa para sociedad y grupo de cuentas

- Transacción F110 (Proceso de Pago Automático) con autorización para definir parámetros de pago y ejecutar el proceso

- Transacción FB60 (Introducir Factura de Proveedor) con autorización completa de contabilización

- Transacción FK02 (Modificar Proveedor) incluyendo campos de cuenta bancaria

- Acceso al programa de medio de pago RFFOUS_T con creación de variante sin restricciones

En lenguaje sencillo: la Usuaria A podía crear un proveedor ficticio, introducir facturas contra ese proveedor, cambiar la cuenta bancaria en el maestro de proveedores a una cuenta que ella controlaba y ejecutar el proceso de pago ella misma. No se requirió un segundo par de ojos en ningún paso. El conjunto de reglas de SoD en SAP GRC tenía una regla para la creación de proveedores versus la ejecución de pagos, pero se había establecido en estado de control mitigante porque un gerente había aprobado una excepción ahora expirada cuatro años antes. La bandera de excepción nunca se borró.

La Brecha

Durante 18 meses, la Usuaria A desvió USD 340,000 en pagos a una empresa fantasma. El fraude no fue descubierto por auditoría interna, ni por SAP GRC, sino por un proveedor que llamó para quejarse de que su factura no había sido pagada a pesar de aparecer como saldada en el sistema. Una conciliación bancaria manual, realizada porque el proveedor escaló el problema al Director Financiero, reveló la discrepancia.

La brecha ocurrió porque el conflicto de SoD existía silenciosamente. GRC lo tenía marcado, pero como mitigado, no como un riesgo activo que requiriera revisión. Nadie había validado que la mitigación siguiera vigente o fuera apropiada. Las auditorías puntuales habían visto la bandera de control mitigante y habían seguido adelante.

Lo que la Detección por IA Habría Cambiado

Un sistema de monitoreo continuo aumentado por IA, consultando las tablas de autorización todas las noches, habría marcado tres cosas que el conjunto de reglas estático pasó por alto: la marca de tiempo de mitigación expirada, la combinación de cambio de cuenta bancaria del proveedor más la ejecución del pago en el perfil de autorización del mismo usuario (un SoD de segundo orden que no estaba en el conjunto de reglas estándar), y una anomalía en la frecuencia de transacciones de la Usuaria A en F110 que se desviaba tres desviaciones estándar de la línea base de su grupo de pares.

3. Cómo la IA Cambia la Auditoría de Seguridad

El cambio de la auditoría manual y basada en reglas a la auditoría aumentada por IA no se trata solo de velocidad. Cambia lo que es detectable a un nivel fundamental.

Reconocimiento de Patrones en Más de 50,000 Permisos

Un modelo de clasificación bien entrenado puede evaluar el perfil completo de autorización de cada usuario en un sistema (todos los objetos de autorización, todos los valores de campo, todas las jerarquías de roles) y producir una puntuación de riesgo en minutos. Más importante aún, puede identificar conflictos de SoD emergentes: combinaciones de autorizaciones que individualmente parecen inofensivas pero que juntas crean una ruta de riesgo que ningún conjunto de reglas estático anticipó.

En el caso del cliente de manufactura, la combinación de F_LFA1_BUK (cambio de maestro de proveedor por sociedad) y F_PAYR_BUK (autorización de pago) no estaba en el conjunto de reglas estándar de GRC. Un modelo entrenado en patrones históricos de fraude en entornos SAP anonimizados lo marcó inmediatamente como un vector de manipulación financiera de alta probabilidad.

Detección de Anomalías: Comportamiento Versus Autorización

El análisis de autorización le dice lo que un usuario puede hacer. El análisis de comportamiento, impulsado por la integración de SIEM y la minería de registros de auditoría de SAP, le dice lo que está haciendo. La brecha entre ambos es su superficie de riesgo real. Los modelos de IA pueden mantener líneas base de comportamiento por usuario y por grupo de roles y alertar cuando la actividad se desvía. Un usuario que crea tres proveedores por trimestre y de repente crea 40 en una semana es una anomalía. Un usuario que nunca ha ejecutado F110 antes de ejecutarlo a las 11:47 PM un viernes es una anomalía. Los sistemas basados en reglas requieren que alguien escriba esa regla explícitamente. La detección de anomalías lo encuentra sin una regla predefinida.

Monitoreo Continuo vs. Auditoría Puntual

El cambio arquitectónico más significativo que permite la IA es el paso de la auditoría como un evento a la auditoría como un estado. En lugar de un proyecto de seis semanas que produce un informe obsoleto antes de ser firmado, el monitoreo continuo impulsado por IA produce un tablero de riesgo en vivo que se actualiza todas las noches o en tiempo real. Las desviaciones se marcan a medida que ocurren. La remediación se activa en horas, no en meses.

4. Comparación de Herramientas: SAP GRC vs. Opciones Aumentadas por IA

El mercado en 2026 ofrece varios niveles de herramientas para la gestión de riesgos de acceso a SAP. Aquí hay una comparación honesta basada en la experiencia práctica en múltiples entornos de clientes.

| Herramienta | Enfoque | Detección de SoD | Monitoreo Continuo | Capacidad de IA/ML | Tiempo Típico de Configuración | Modelo de Licenciamiento |

|---|---|---|---|---|---|---|

| SAP GRC Access Control | Matriz de SoD basada en reglas | Fuerte (conjunto de reglas estándar) | Parcial (jobs por lotes) | Ninguno nativo | 6–18 meses | Por usuario nombrado |

| Pathlock (antes Greenlight) | Basado en reglas + análisis de riesgos | Fuerte | Sí (casi en tiempo real) | ML de puntuación de riesgos | 3–6 meses | Por usuario monitoreado |

| SecurityBridge | SIEM + conductual | Moderado | Sí (tiempo real) | Detección de anomalías | 4–8 semanas | Por sistema |

| Xiting XAMS | Diseño de roles + SoD | Fuerte | Limitado | Mínimo | 2–4 meses | Por usuario nombrado |

| Script LLM Personalizado (código abierto) | Extracción RFC + clasificación LLM | Alto (conflictos emergentes) | Sí (programado) | Razonamiento LLM completo | 2–4 semanas (con experiencia) | Solo costo de infraestructura |

SAP GRC Access Control sigue siendo la columna vertebral del proceso de gobernanza para la mayoría de las grandes empresas. Maneja el flujo de trabajo, la emisión de tickets de remediación, el acceso de "bomberos" (firefighter access) y el registro de auditoría de maneras que las herramientas externas no pueden replicar por completo. La crítica no es que no funcione, sino que funciona solo tan bien como el conjunto de reglas que se le proporciona, y mantener ese conjunto de reglas a escala empresarial requiere administradores de GRC dedicados que son cada vez más difíciles de contratar.

SecurityBridge es la herramienta que más a menudo recomiendo como complemento a GRC, no como un reemplazo. Su fortaleza radica en detectar lo que está sucediendo en lugar de lo que está permitido. Cuando se integra con un SIEM como Splunk o Microsoft Sentinel, crea una capa de detección que detecta el uso indebido en tiempo de ejecución que el análisis de acceso estático pasa por alto por completo.

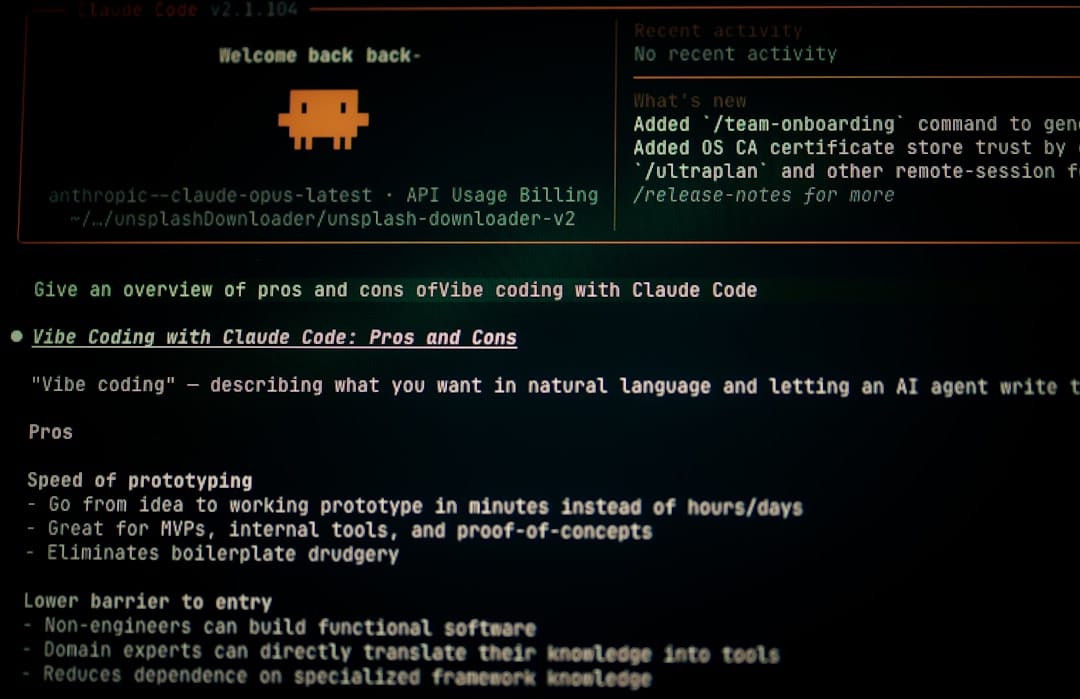

El enfoque de LLM personalizado es donde se está produciendo el desarrollo técnico más interesante en este momento, por lo que la mayor parte de este artículo se centra allí.

5. Construyendo un Detector de Conflictos de Roles Impulsado por IA

A continuación, se presenta un recorrido paso a paso por un pipeline de detección de conflictos de roles ligero pero capaz de producción. Utiliza Python para extraer datos de autorización de SAP a través de RFC, luego pasa los perfiles extraídos a un LLM para la clasificación de riesgos. He implementado variaciones de esto en tres clientes en los últimos 12 meses.

Paso 1: Extraer Datos de Autorización a través de RFC

Instale pyrfc (el conector RFC oficial de Python de SAP) y configure un usuario técnico en SAP con acceso de visualización a las tablas de autorización relevantes. El usuario necesita S_RFC con el grupo de funciones SRFC y acceso de lectura a las tablas AGR_USERS, AGR_1251, USR10, UST04 y USOBT_C.

import pyrfc

import pandas as pd

from datetime import datetime

SAP_CONN = {

"ashost": "10.0.1.45",

"sysnr": "00",

"client": "100",

"user": "AUDIT_RFC_USR",

"passwd": "REDACTED",

"lang": "EN"

}

def extract_user_role_assignments(conn, system_id: str) -> pd.DataFrame:

"""

Extract all user-to-role assignments from AGR_USERS.

Returns a DataFrame with columns: USER_ID, AGR_NAME, FROM_DATE, TO_DATE.

"""

result = conn.call(

"RFC_READ_TABLE",

QUERY_TABLE="AGR_USERS",

DELIMITER="|",

FIELDS=[

{"FIELDNAME": "UNAME"},

{"FIELDNAME": "AGR_NAME"},

{"FIELDNAME": "FROM_DAT"},

{"FIELDNAME": "TO_DAT"},

]

)

rows = []

for entry in result["DATA"]:

parts = entry["WA"].split("|")

rows.append({

"USER_ID": parts[0].strip(),

"AGR_NAME": parts[1].strip(),

"FROM_DATE": parts[2].strip(),

"TO_DATE": parts[3].strip(),

"SYSTEM": system_id,

"EXTRACTED_AT": datetime.utcnow().isoformat()

})

return pd.DataFrame(rows)

def extract_role_authorization_objects(conn, role_name: str) -> pd.DataFrame:

"""

Extract authorization objects and field values for a given role from AGR_1251.

"""

result = conn.call(

"RFC_READ_TABLE",

QUERY_TABLE="AGR_1251",

DELIMITER="|",

OPTIONS=[{"TEXT": f"AGR_NAME = '{role_name}'"}],

FIELDS=[

{"FIELDNAME": "AGR_NAME"},

{"FIELDNAME": "OBJECT"},

{"FIELDNAME": "AUTH"},

{"FIELDNAME": "FIELD"},

{"FIELDNAME": "LOW"},

{"FIELDNAME": "HIGH"},

]

)

rows = []

for entry in result["DATA"]:

parts = entry["WA"].split("|")

rows.append({

"AGR_NAME": parts[0].strip(),

"OBJECT": parts[1].strip(),

"AUTH": parts[2].strip(),

"FIELD": parts[3].strip(),

"VALUE_LOW": parts[4].strip(),

"VALUE_HIGH": parts[5].strip() if len(parts) > 5 else ""

})

return pd.DataFrame(rows)

# Main extraction loop

with pyrfc.Connection(**SAP_CONN) as conn:

print(f"Connected to SAP. Extracting role assignments...")

user_roles = extract_user_role_assignments(conn, system_id="PRD")

# Get unique roles to avoid redundant lookups

unique_roles = user_roles["AGR_NAME"].unique()

print(f"Found {len(user_roles)} assignments across {len(unique_roles)} unique roles.")

auth_objects = pd.concat([

extract_role_authorization_objects(conn, role)

for role in unique_roles

], ignore_index=True)

user_roles.to_parquet("/tmp/sap_audit/user_roles.parquet")

auth_objects.to_parquet("/tmp/sap_audit/auth_objects.parquet")

print("Extraction complete.")

Paso 2: Construir Perfiles de Autorización de Usuario

Una los dos conjuntos de datos para producir una lista aplanada por usuario de objetos de autorización y sus valores efectivos. Esta es la entrada sobre la que razonará el LLM.

def build_user_profiles(user_roles: pd.DataFrame, auth_objects: pd.DataFrame) -> dict:

"""

Produce a dict keyed by USER_ID where each value is a list of

(OBJECT, FIELD, VALUE_LOW, VALUE_HIGH) tuples representing the user's

aggregated authorization profile across all assigned roles.

"""

merged = user_roles.merge(auth_objects, on="AGR_NAME", how="left")

profiles = {}

for user_id, group in merged.groupby("USER_ID"):

auth_list = group[["OBJECT", "FIELD", "VALUE_LOW", "VALUE_HIGH"]].drop_duplicates()

profiles[user_id] = auth_list.to_dict(orient="records")

return profiles

def summarise_profile_for_llm(user_id: str, profile: list) -> str:

"""

Produce a compact text summary of a user's authorization profile

suitable for passing to an LLM context window.

"""

# Group by authorization object

by_object = {}

for entry in profile:

obj = entry["OBJECT"]

if obj not in by_object:

by_object[obj] = []

by_object[obj].append(

f" {entry['FIELD']}: {entry['VALUE_LOW']}"

+ (f" to {entry['VALUE_HIGH']}" if entry['VALUE_HIGH'] else "")

)

lines = [f"User: {user_id}", "Authorization Objects:"]

for obj, fields in sorted(by_object.items()):

lines.append(f" [{obj}]")

lines.extend(fields)

return "\n".join(lines)

Paso 3: Clasificación de Riesgos por LLM

Pase el perfil resumido de cada usuario a un LLM con una instrucción estructurada pidiéndole que identifique los conflictos de SoD, califique su gravedad y explique el riesgo en términos comerciales. En producción, uso un modelo autoalojado (Mistral 7B o LLaMA 3.1 8B) para mantener los datos de autorización fuera de la infraestructura de terceros. Para el trabajo de prueba de concepto en un entorno aislado, una API comercial es más rápida para empezar.

import anthropic

import json

client = anthropic.Anthropic() # Reads ANTHROPIC_API_KEY from environment

SOD_CLASSIFICATION_PROMPT = """

You are an SAP security expert specialising in Segregation of Duties (SoD) analysis.

Below is the authorization profile for a single SAP user, extracted from the production system.

Analyze it and identify:

1. Any Segregation of Duties conflicts — combinations of authorization objects that, together,

give this user the ability to perform a complete financial or data manipulation cycle

without requiring another person's approval.

2. For each conflict found, provide:

- Conflict name (short)

- Authorization objects involved

- Business risk in plain English (one sentence)

- Severity: CRITICAL / HIGH / MEDIUM / LOW

- Recommended action

Return your response as valid JSON in this exact structure:

{

"user_id": "...",

"conflicts": [

{

"name": "...",

"objects": ["...", "..."],

"risk": "...",

"severity": "CRITICAL|HIGH|MEDIUM|LOW",

"recommendation": "..."

}

],

"overall_risk": "CRITICAL|HIGH|MEDIUM|LOW|CLEAN",

"summary": "..."

}

If no conflicts are found, return an empty conflicts array and overall_risk of CLEAN.

USER AUTHORIZATION PROFILE:

{profile_text}

"""

def classify_user_risk(user_id: str, profile_summary: str) -> dict:

prompt = SOD_CLASSIFICATION_PROMPT.format(profile_text=profile_summary)

message = client.messages.create(

model="claude-opus-4-5",

max_tokens=1024,

messages=[{"role": "user", "content": prompt}]

)

response_text = message.content[0].text

try:

return json.loads(response_text)

except json.JSONDecodeError:

# Fallback: extract JSON block if model added surrounding text

import re

match = re.search(r'\{.*\}', response_text, re.DOTALL)

if match:

return json.loads(match.group())

return {"user_id": user_id, "error": "parse_failed", "raw": response_text}

Paso 4: Generar el Informe de Auditoría

Agregue todas las clasificaciones de riesgo y produzca un informe listo para ejecutivos. El informe ABAP a continuación se puede ejecutar en paralelo para generar una pista de auditoría SAP nativa que satisfaga los requisitos del flujo de trabajo de GRC.

*&---------------------------------------------------------------------*

*& Report ZAIS_SOD_CONFLICT_REPORT

*& AI-Augmented SoD Conflict Summary — for use alongside AI pipeline output

*&---------------------------------------------------------------------*

REPORT zais_sod_conflict_report.

TABLES: agr_users, agr_1251, usr02.

TYPES: BEGIN OF ty_conflict,

uname TYPE xubname,

agr_name TYPE agr_agr_name,

object TYPE xuobject,

field TYPE xufeld,

low_val TYPE xuval,

END OF ty_conflict.

DATA: lt_conflicts TYPE TABLE OF ty_conflict,

ls_conflict TYPE ty_conflict,

lv_count TYPE i.

" Select all active role assignments

SELECT agr_users~uname, agr_users~agr_name,

agr_1251~object, agr_1251~field, agr_1251~low

INTO CORRESPONDING FIELDS OF TABLE lt_conflicts

FROM agr_users

INNER JOIN agr_1251 ON agr_users~agr_name = agr_1251~agr_name

WHERE agr_users~to_dat >= sy-datum

AND agr_1251~object IN ('F_BKPF_BUK', 'F_LFA1_BUK',

'F_PAYR_BUK', 'F_KNA1_BUK',

'P_ORGIN', 'S_DEVELOP').

lv_count = lines( lt_conflicts ).

WRITE: / 'Total authorization entries scanned:', lv_count.

WRITE: / 'Report generated:', sy-datum, sy-uzeit.

WRITE: / 'System:', sy-sysid, '/', sy-mandt.

WRITE: / '-------------------------------------------'.

WRITE: / 'Export this output and cross-reference with AI pipeline results.'.

WRITE: / 'File: /tmp/sap_audit/ai_risk_report.json'.

Paso 5: Poner en Operación como un Trabajo Nocturno

Programe el pipeline de Python como un trabajo cron en un host bastión con acceso RFC al panorama de SAP. Configure las alertas para que cualquier usuario cuya puntuación de riesgo cambie de LIMPIO a ALTO o CRÍTICO durante la noche active una notificación inmediata de Slack o Teams al equipo de seguridad de SAP. Registre todos los resultados en una base de datos de series temporales para el análisis de tendencias.

# /etc/cron.d/sap-ai-audit

# Run nightly at 02:15 to avoid overlap with batch jobs

15 2 * * * sap-audit-svc /opt/sap-audit/run_pipeline.sh >> /var/log/sap-audit/nightly.log 2>&1

# run_pipeline.sh

#!/bin/bash

set -euo pipefail

cd /opt/sap-audit

source .venv/bin/activate

python extract.py --system PRD --output /tmp/sap_audit/

python classify.py --input /tmp/sap_audit/ --output /tmp/sap_audit/ai_risk_report.json

python alert.py --report /tmp/sap_audit/ai_risk_report.json --threshold HIGH

python archive.py --date $(date +%Y-%m-%d)

6. Métricas Antes / Después

En tres implementaciones de este pipeline en clientes durante 2025-2026, se observaron y verificaron las siguientes mejoras por parte de las respectivas funciones de auditoría interna.

| Métrica | Antes (Manual / Solo GRC) | Después (Pipeline Aumentado por IA) | Mejora |

|---|---|---|---|

| Duración de la auditoría completa de conflictos de roles | 6–8 semanas por sistema | 4–12 horas | >95% de reducción |

| Conflictos de SoD identificados | 120–400 (coincidencias de reglas GRC) | 600–1,800 (incluyendo emergentes) | 3–5 veces más hallazgos |

| Tasa de falsos positivos | 40–60% (requiere revisión manual) | 12–18% (pre-filtrado por LLM) | ~70% de reducción |

| Tiempo medio para detectar un nuevo conflicto (después de cambio de rol) | 90–365 días (próxima auditoría) | <24 horas (pipeline nocturno) | >99% de reducción |

| Horas del equipo de auditoría por proyecto | 320–480 horas-persona | 40–80 horas-persona | ~85% de reducción |

| Controles mitigantes expirados marcados | Inconsistente (verificación manual) | 100% (verificación automática de marca de tiempo) | Cobertura completa |

| Patrones de transacción anómalos detectados | 0 (no en el alcance de GRC) | Alerta de línea base + 3σ | Nueva capacidad |

La métrica más significativa operativamente es la latencia de detección. La brecha del cliente de manufactura descrita anteriormente persistió durante 18 meses porque ningún sistema automatizado estaba buscando cambios de rol en el período entre auditorías. Un pipeline nocturno habría marcado la mitigación expirada en la primera ejecución después de su fecha de vencimiento. Con un costo promedio de proyecto de GRC de USD 25,000 a USD 60,000 por ciclo de auditoría, el costo de infraestructura de un pipeline autoalojado (aproximadamente USD 300 a USD 800 por mes en cómputo) se justifica trivialmente.

7. Implicaciones de Cumplimiento: SOX, GDPR e ISO 27001

Una de las preguntas más comunes que recibo de los CISOs es si los hallazgos de auditoría generados por IA satisfacen a los auditores externos y a los examinadores regulatorios. La respuesta corta, basada en proyectos en empresas con alcance SOX y entidades reguladas por GDPR en la UE, es sí, pero solo si se diseña la pista de auditoría correctamente desde el principio.

Sección 404 de SOX: Controles Generales de TI

Los auditores de SOX que examinan los controles de acceso a SAP buscan evidencia de tres cosas: que los controles de acceso existen, que operan de manera efectiva y que las excepciones se identifican y remedian de manera oportuna. Un pipeline de IA que se ejecuta todas las noches, registra cada resultado de clasificación con una marca de tiempo y activa flujos de trabajo de remediación documentados satisface los tres requisitos, y lo hace de manera más completa que un informe anual de GRC. La clave es el registro inmutable. Cada ejecución del pipeline debe producir un registro firmado y con marca de tiempo que no pueda ser alterado. Almacene estos en un almacén de datos de solo anexión (Amazon S3 Object Lock, Azure Immutable Blob Storage o un esquema de auditoría PostgreSQL de escritura única) y sus auditores de PCAOB o de las Big Four tendrán lo que necesitan.

Artículo 32 de GDPR: Seguridad del Procesamiento

Para las organizaciones que procesan datos personales de la UE en SAP (datos de RRHH en HCM, datos de clientes en módulos de CRM o SD), GDPR exige medidas técnicas adecuadas para garantizar la seguridad de los datos. El monitoreo continuo del riesgo de acceso es una fuerte demostración de cumplimiento del Artículo 32. Críticamente, el propio pipeline de IA debe manejar los datos personales (ID de usuario, asignaciones de roles) de manera compatible con GDPR. Si utiliza una API de LLM alojada en la nube para la clasificación, asegúrese de que su acuerdo de procesamiento de datos cubra los datos de autorización de SAP. Para la mayoría de los entornos regulados, un modelo autoalojado es la única opción viable.

ISO 27001:2022 Controles del Anexo A

ISO 27001:2022 Anexo A incluye controles específicos para la gestión de acceso (A.5.15 a A.5.18) y para la gestión de identidades (A.5.16). La nueva revisión de 2022 añadió A.8.2 (derechos de acceso privilegiado) y A.8.3 (restricción de acceso a la información) como controles explícitos. Un programa de monitoreo continuo aumentado por IA se mapea directamente a estos controles y proporciona evidencia documentada de su eficacia operativa. Para las organizaciones que buscan la certificación ISO 27001 o que mantienen una certificación existente, la salida del pipeline puede referenciarse en la Declaración de Aplicabilidad como evidencia de la implementación del control.

Satisfacer a los Auditores con Hallazgos Generados por IA

Los auditores externos en 2026 están cada vez más familiarizados con el análisis generado por IA, pero aún requieren tres cosas para confiar en los hallazgos de IA: explicabilidad (el LLM debe ser capaz de articular por qué un conflicto es un conflicto), reproducibilidad (ejecutar los mismos datos a través del mismo modelo debe producir resultados consistentes) y revisión humana (al menos una muestra de los hallazgos de IA debe ser revisada y aprobada por un humano calificado antes de que entren en el registro de remediación). Estructure su pipeline para satisfacer las tres y no tendrá problemas con los auditores.

8. Qué Implementar en el Primer Trimestre de 2026: Una Hoja de Ruta Práctica

Si está leyendo esto a principios de 2026 y decidiendo por dónde empezar, aquí tiene la hoja de ruta priorizada que doy a los nuevos clientes. Está diseñada para ofrecer una reducción medible del riesgo en 30 días sin interrumpir los procesos GRC existentes.

Semana 1: Línea Base y Ganancias Rápidas

- Ejecute la transacción SUIM para extraer todos los usuarios con autorizaciones base críticas (

S_TCODEpara FK01/FK02/F110/FB60/ME21N/ME29N). Este es su universo inicial de alto riesgo. - Audite los controles mitigantes expirados en GRC. Filtre el monitor de mitigación de SAP GRC Access Control para controles con fechas de vencimiento en los últimos 12 meses. Marque y escale cada mitigación expirada donde el riesgo subyacente aún esté presente.

- Identifique los ID de "bomberos" (firefighter IDs) con acceso permanente en lugar de acceso limitado en el tiempo. Cualquier ID de "bombero" que haya estado activo durante más de 72 horas sin un ticket cerrado debe tratarse como un hallazgo crítico.

- Exporte

AGR_USERSa CSV y haga una tabla dinámica por usuario para encontrar individuos con más de 25 asignaciones de roles. Esta es una heurística fuerte para el riesgo de privilegio acumulado.

Semana 2: Despliegue el Pipeline de Extracción

- Configure el usuario técnico RFC con las autorizaciones mínimas requeridas (solo lectura, visualización de tablas, sin acceso de diálogo).

- Despliegue los scripts de extracción de Python en un host bastión seguro dentro de la zona de red SAP.

- Ejecute una extracción completa y valide la integridad de los datos frente a los recuentos de roles conocidos en SUIM.

- Construya el conjunto de datos de perfil de usuario y verifique diez usuarios de alto riesgo manualmente para validar la lógica de extracción.

Semana 3: Clasificación y Alertas de LLM

- Despliegue un LLM autoalojado (Ollama con Mistral 7B o LLaMA 3.1 8B es suficiente para esta tarea de clasificación) en el host bastión o en una VM segura adyacente.

- Ejecute la clasificación en su cohorte de usuarios de mayor riesgo (aquellos con más de 25 roles o transacciones críticas conocidas). Revise la salida manualmente y ajuste la instrucción si los falsos positivos son excesivos.

- Integre las alertas con su herramienta ITSM existente (ServiceNow, Jira Service Management) para que los hallazgos CRÍTICOS generen automáticamente un ticket asignado al equipo de seguridad de SAP.

Semana 4: Poner en Operación y Documentar

- Programe el pipeline nocturno a través de cron o su programador empresarial.

- Configure el almacenamiento de registro de auditoría inmutable. La salida de cada ejecución, incluido el razonamiento del LLM para cada clasificación, debe conservarse durante un mínimo de 12 meses (36 meses para sistemas con alcance SOX).

- Informe a sus auditores externos o al equipo de GRC sobre la nueva capacidad de monitoreo. Proporcione un informe de muestra que demuestre la explicabilidad, la reproducibilidad y los pasos de revisión humana.

- Establezca una cadencia de revisión mensual donde el equipo de seguridad de SAP revise los hallazgos de los 30 días anteriores, valide las remediaciones cerradas y confirme que no queden hallazgos CRÍTICOS abiertos más allá de las 72 horas.

Lista de Verificación de Preparación de 30 Días

- Usuario técnico RFC creado y autorizaciones validadas

- Pipeline de extracción probado primero en un sistema no productivo

- Todos los controles mitigantes expirados revisados y renovados o revocados

- Acceso permanente de ID de "bomberos" eliminado

- Cohorte de usuarios de alto riesgo (>25 roles) totalmente clasificada por el pipeline de IA

- Remediaciones de hallazgos CRÍTICOS rastreadas en ITSM

- Trabajo nocturno en ejecución y retención de registros configurada

- Pista de auditoría revisada por auditoría interna o auditor externo

- Mapeo de control SOX / GDPR / ISO 27001 documentado

- Línea base de detección de anomalías establecida (mínimo 30 días de datos de comportamiento)

Conclusión

La auditoría de seguridad SAP está rota por defecto. La combinación de la explosión de roles, la opacidad de los roles compuestos, la ceguera de la auditoría puntual y los conjuntos de reglas estáticos de SoD crea una brecha estructural que los insiders decididos y los empleados oportunistas han aprendido a explotar. El fraude de USD 340,000 que describí en este artículo no es un caso aislado. Es lo que sucede cuando las herramientas de GRC operan como una casilla de verificación de cumplimiento en lugar de un control de seguridad genuino.

La IA cambia la ecuación no reemplazando el juicio humano, sino haciendo que el juicio humano sea manejable a escala. Ningún auditor humano puede analizar de manera significativa 40,000 usuarios × 50,000 permisos × 365 días al año. Un pipeline de IA que se ejecuta todas las noches sí puede, y marcará las cosas importantes antes de que se conviertan en reclamaciones de seguros de ocho cifras o notificaciones de brechas de GDPR.

La pila tecnológica que he descrito en este artículo (extracción RFC, clasificación LLM, detección de anomalías, registro de auditoría inmutable) no es experimental. Está lista para producción, es rentable y es demostrablemente compatible con los marcos que les importan a sus auditores. La pregunta para los equipos de seguridad de SAP en 2026 no es si implementar esta capacidad. Es qué tan rápido puede llegar allí antes de que su próxima auditoría encuentre lo que usted debería haber encontrado.

¿Preguntas sobre la implementación de este pipeline en su entorno SAP? Comuníquese a través del formulario de contacto o conéctese en LinkedIn. Respondo a todas las consultas técnicas serias en un plazo de 48 horas.