El costo oculto de las herramientas de IA: Riesgos de privacidad de datos que toda empresa debe conocer

Descubra los riesgos de privacidad de datos asociados con las herramientas de IA no aprobadas (IA en la sombra) y cómo proteger la información sensible de su empresa. Guía de gobernanza de IA para LATAM.

El trimestre pasado, una empresa de la lista Fortune 500 descubrió que tres equipos de ingeniería diferentes habían estado pegando código fuente propietario en ChatGPT durante meses. El código incluía lógica de autenticación, claves de API (sí, claves reales) y documentación de arquitectura interna. Nadie les dijo que hicieran esto, simplemente comenzaron a usarlo porque los hacía más rápidos. Y nadie en seguridad o TI sabía que estaba sucediendo.

Esta no es una historia de terror hipotética. He visto variaciones de esto en siete organizaciones diferentes durante el último año. Los detalles cambian, pero el patrón es siempre el mismo: los empleados encuentran útiles las herramientas de IA, comienzan a usarlas sin aprobación y los datos sensibles fluyen a servidores de terceros sin que nadie se dé cuenta hasta que es demasiado tarde.

Las ganancias de productividad de las herramientas de IA son reales. Pero también lo son los riesgos. Y la mayoría de las organizaciones están increíblemente desprevenidas para ellos.

El problema de la IA en la sombra es más grande de lo que cree

Según una encuesta de Gartner de 2026, el 68% de los empleados en organizaciones empresariales utilizan herramientas de IA que no han sido verificadas ni aprobadas por su departamento de TI. Deje que ese número se asimile. Más de dos tercios de su fuerza laboral está potencialmente compartiendo datos de la empresa con servicios de IA externos.

Y no es solo ChatGPT. El panorama de la IA en la sombra incluye:

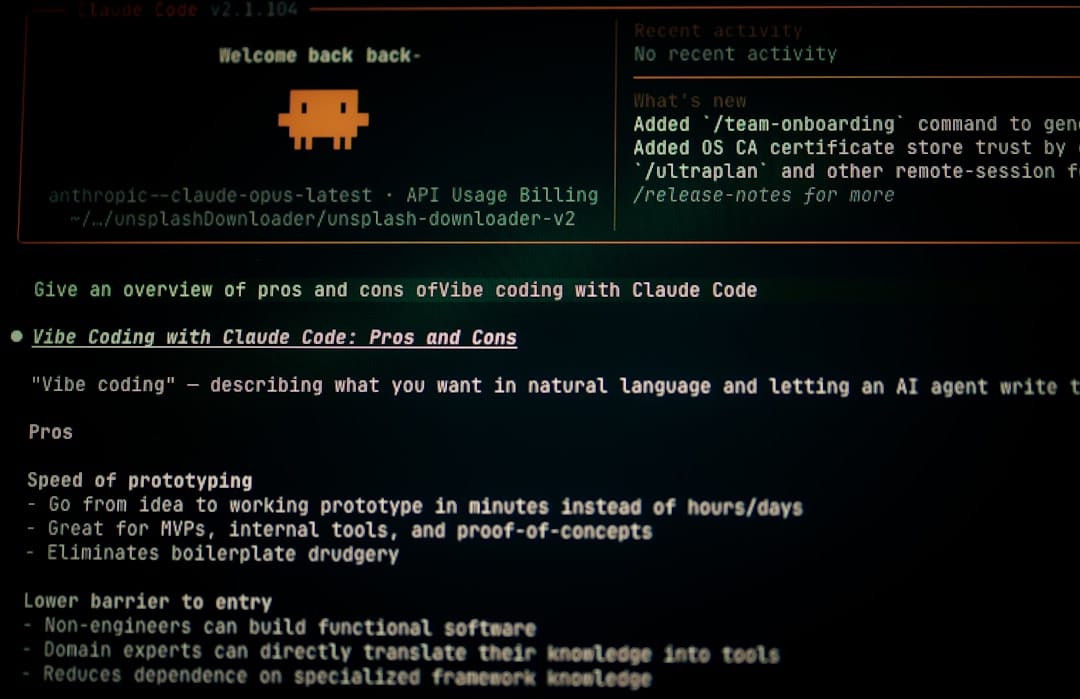

- Asistentes de codificación de IA — desarrolladores pegando código en varias herramientas de IA para depuración y generación de código.

- Herramientas de escritura de IA — equipos de marketing usando IA para refinar mensajes que incluyen detalles de productos no lanzados.

- Asistentes de reuniones de IA — grabando y transcribiendo llamadas confidenciales de clientes sin consentimiento explícito.

- Herramientas de correo electrónico de IA — plugins de IA procesando hilos de correo electrónico internos para redactar respuestas.

- Herramientas de análisis de datos de IA — analistas subiendo hojas de cálculo que contienen PII de clientes a servicios de IA basados en la web.

- Generadores de imágenes de IA — equipos de diseño subiendo maquetas y activos de marca propietarios.

La causa principal no es la malicia, es la conveniencia. Estas herramientas realmente hacen que las personas sean más productivas, y cuando un empleado se enfrenta a la elección entre "terminar el informe en 30 minutos con IA" o "pasar 3 horas haciéndolo manualmente porque TI aún no ha aprobado nada", eligen la opción rápida. Siempre.

¿Qué datos están realmente en riesgo?

Cuando hablamos de "fuga de datos" a través de herramientas de IA, seamos específicos sobre qué tipos de datos fluyen a servidores externos:

1. Código fuente y arquitectura técnica

Los desarrolladores copian y pegan código en asistentes de IA para depuración, optimización y revisión de código. Este código puede incluir algoritmos propietarios, implementaciones de seguridad, esquemas de bases de datos y configuraciones de infraestructura. En un caso que conozco, un desarrollador pegó un microservicio completo (incluidas credenciales codificadas) en un chatbot de IA para solicitar una revisión de código.

El riesgo no es solo que la empresa de IA vea su código. Muchos proveedores de IA utilizan las interacciones de los clientes para entrenar sus modelos (a menos que haya optado explícitamente por no hacerlo). Su código propietario podría, teóricamente, influir en las sugerencias del modelo para otros usuarios, incluidos los competidores.

2. PII de clientes y datos financieros

Cuando los analistas suben hojas de cálculo a herramientas de IA para su análisis, esas hojas de cálculo a menudo contienen nombres de clientes, direcciones de correo electrónico, números de teléfono, historiales de transacciones y saldos de cuentas. Incluso si la tarea de análisis es legítima ("resumir tendencias en estos datos"), la transferencia de datos puede violar acuerdos de procesamiento de datos, políticas de privacidad y regulaciones.

He visto un caso en el que un equipo de soporte al cliente estaba pegando tickets de soporte completos, incluidos nombres de clientes, números de cuenta y detalles de quejas, en ChatGPT para redactar respuestas. Las respuestas eran buenas. El equipo de cumplimiento de GDPR no estaba nada contento.

3. Información estratégica y financiera

Los ejecutivos y equipos de estrategia utilizan la IA para analizar panoramas competitivos, refinar documentos de fusiones y adquisiciones, redactar presentaciones para la junta directiva y modelar escenarios financieros. Esta información es a menudo información material no pública (MNPI) que, si se filtra, podría crear violaciones de las leyes de valores bajo SOX y otras regulaciones.

4. Documentos legales y de clientes

Firmas de abogados y empresas de consultoría han sido sorprendidas enviando documentos de clientes a través de herramientas de IA para su resumen y análisis. Más allá de las preocupaciones de privacidad de datos, esto potencialmente viola el privilegio abogado-cliente y los acuerdos de confidencialidad del cliente.

5. Datos de Recursos Humanos y empleados

Los equipos de RRHH han utilizado herramientas de IA para redactar evaluaciones de desempeño, analizar datos de compensación e incluso seleccionar currículos. Estos datos incluyen información protegida bajo la ley laboral, y procesarlos a través de servicios de IA no aprobados puede generar exposición legal.

El panorama regulatorio: Se está volviendo más estricto

GDPR (Europa)

Según el GDPR, enviar datos personales a un servicio de IA constituye procesamiento de datos. Necesita una base legal, un acuerdo de procesamiento de datos con el proveedor de IA y (dependiendo de dónde almacene los datos el proveedor de IA) salvaguardas apropiadas para la transferencia de datos. La mayoría del uso de IA en la sombra viola los tres requisitos.

Las sanciones no son teóricas. En 2025, una empresa italiana fue multada con 2.1 millones de euros por usar una herramienta de IA para procesar datos de desempeño de empleados sin una Evaluación de Impacto de Protección de Datos (DPIA) adecuada. La herramienta de IA en sí misma no fue el problema, sino la falta de gobernanza en torno a su uso.

SOX (empresas públicas de EE. UU.)

SOX exige que las empresas mantengan controles sobre los procesos de informes financieros. Si los empleados utilizan herramientas de IA no aprobadas para procesar datos financieros, analizar cifras de ingresos o redactar estados financieros, esas herramientas de IA se convierten en parte de la cadena de informes financieros, y no han pasado por el proceso de evaluación de control de SOX.

Un auditor que pregunte "¿se utilizó algún software no aprobado en la preparación de estos estados financieros?" es una pregunta que la mayoría de las empresas no están preparadas para responder honestamente.

HIPAA (salud)

Las organizaciones de atención médica necesitan Acuerdos de Asociado Comercial (BAA) con cualquier servicio que procese Información de Salud Protegida (PHI). La mayoría de las herramientas de IA para consumidores no ofrecen BAAs, lo que convierte cualquier uso de esas herramientas con datos de pacientes en una violación de HIPAA. Punto.

Regulaciones específicas de la industria

Los servicios financieros (FINRA, SEC), defensa (ITAR, CMMC) y gobierno (FedRAMP) tienen requisitos específicos sobre el manejo de datos que el uso de IA en la sombra casi con certeza viola. El entorno regulatorio se está endureciendo, no relajando; la Ley de IA de la UE, efectiva desde 2025, agrega otra capa de requisitos en torno a la documentación de uso de IA y la evaluación de riesgos.

Fuga de datos: Cómo sucede realmente

Permítame explicar los mecanismos técnicos, porque comprender cómo se filtran los datos a través de las herramientas de IA es esencial para prevenirlo.

Inclusión de datos de entrenamiento

Cuando utiliza un servicio de IA, su entrada puede usarse para mejorar el modelo. La política predeterminada de OpenAI para las cuentas de consumidor de ChatGPT permite el entrenamiento con las entradas de los usuarios (puede optar por no participar en la configuración, pero la mayoría de las personas no lo hacen). Esto significa que cualquier cosa que escriba podría influir en el comportamiento futuro del modelo. Si bien el riesgo de que su entrada exacta sea regurgitada es bajo, no es cero; ha habido casos documentados de modelos de IA que reproducen datos de entrenamiento, incluida información personal.

Los planes de API empresariales generalmente no utilizan sus datos para el entrenamiento, pero las versiones para consumidores (que son las que utilizan los usuarios de IA en la sombra) a menudo sí lo hacen. Esta distinción importa enormemente.

Retención de datos en el servidor

Incluso si sus datos no se utilizan para el entrenamiento, se almacenan en los servidores del proveedor durante un período de retención. Esto crea una superficie de riesgo: las brechas de servidor, las amenazas internas en la empresa de IA o las citaciones legales podrían exponer sus datos. Esencialmente, está extendiendo su superficie de ataque para incluir a cada proveedor de IA que utilizan sus empleados.

Extensiones y plugins del navegador

Muchas herramientas de IA funcionan como extensiones del navegador que tienen amplios permisos. Un "útil" asistente de correo electrónico de IA podría tener acceso para leer todo el contenido de su correo electrónico. Un plugin de resumen de IA podría capturar el contenido de cada página web que visita. El modelo de permisos para las extensiones del navegador es rudimentario: usted concede acceso o no, y la extensión a menudo obtiene mucho más acceso del que necesita para su función declarada.

Exposición de claves de API y credenciales

Los desarrolladores que pegan código en herramientas de IA a veces incluyen credenciales, claves de API, cadenas de conexión o tokens. Incluso si el proveedor de IA es confiable, estas credenciales ahora están fuera de su perímetro de seguridad. Y los historiales de chat de IA pueden verse comprometidos a través de ataques de toma de control de cuentas en la cuenta de servicio de IA del desarrollador.

Dependencia del proveedor (Vendor Lock-In): El riesgo del que nadie habla

Aquí hay un riesgo que es menos dramático que la fuga de datos, pero potencialmente más costoso: la dependencia del proveedor (vendor lock-in) con los servicios de IA.

Cuando su equipo crea flujos de trabajo que dependen de un modelo o servicio de IA específico, crea una dependencia. Si ese servicio cambia sus precios (lo cual ha sucedido varias veces), cambia sus términos de servicio (también ha sucedido) o degrada su calidad (sucede regularmente después de las actualizaciones del modelo), usted está atrapado.

He visto organizaciones construir procesos comerciales críticos en torno a capacidades específicas de IA —generación automatizada de informes, redacción de comunicaciones con clientes, tuberías de transformación de datos— solo para que el proveedor de IA cambie el comportamiento del modelo en una actualización, rompiendo el flujo de trabajo. A diferencia del software tradicional donde usted controla cuándo actualizar, las actualizaciones del modelo de IA ocurren según el cronograma del proveedor.

La mitigación es arquitectónica: diseñe sus integraciones de IA con capas de abstracción para que pueda intercambiar proveedores sin reescribir todo. Pero la mayoría de las organizaciones se saltan esto porque tienen prisa por obtener valor de la IA, y el costo de cambio se agrava con el tiempo.

Evaluación de riesgos: ¿Qué tan expuesta está su organización?

Aquí tiene una tabla de evaluación rápida de riesgos. Califique a su organización con honestidad:

| Factor de riesgo | Riesgo bajo (1) | Riesgo medio (3) | Riesgo alto (5) |

|---|---|---|---|

| Uso de IA en la sombra | Solo herramientas aprobadas por TI, impuestas por DLP | Algunas herramientas aprobadas, aplicación limitada | Sin política o política no aplicada |

| Clasificación de datos | Clasificación madura con etiquetado automatizado | Clasificación manual, inconsistente | Sin sistema de clasificación |

| Políticas específicas de IA | Política de uso aceptable detallada, actualizada regularmente | La política general de TI menciona la IA | Sin política específica de IA |

| Capacitación/conciencia | Capacitación regular sobre privacidad de IA para todos los empleados | Capacitación única, no específica de IA | Sin capacitación |

| Evaluación de proveedores | Proveedores de IA evaluados para manejo de datos, DPAs firmados | Algunos proveedores evaluados | Sin evaluaciones de proveedores de IA |

| Monitoreo | Herramientas DLP monitorean las cargas de datos de herramientas de IA | Monitoreo de red, sin reglas específicas de IA | Sin monitoreo |

| Respuesta a incidentes | Fuga de datos de IA en el plan de IR | Plan general de IR para violación de datos | Sin plan de IR para incidentes de IA |

| Cumplimiento normativo | Uso de IA documentado para auditores | Parcialmente documentado | Sin documentación |

Puntuación 8-16: Está por delante de la mayoría de las organizaciones. Concéntrese en la mejora continua y en mantenerse al día con los cambios regulatorios.

Puntuación 17-28: Existen brechas significativas. Priorice los elementos con una puntuación de 3 o más.

Puntuación 29-40: Riesgo crítico. Es probable que ya tenga exposición de datos de la que no es consciente. Se necesita acción inmediata.

Según mi experiencia, la mayoría de las organizaciones que he evaluado obtienen entre 25 y 35 puntos. La brecha entre "sabemos que la privacidad de la IA es importante" y "realmente hemos hecho algo al respecto" es enorme.

La lista de verificación de gobernanza de IA de 10 puntos

Aquí hay un marco de gobernanza práctico y accionable. He implementado variaciones de esto en múltiples organizaciones, y funciona porque equilibra la seguridad con la usabilidad. Si hace que la IA sea demasiado difícil de usar, la gente simplemente volverá a la IA en la sombra.

1. Cree un registro de herramientas de IA aprobadas

Mantenga una lista de herramientas de IA que hayan sido verificadas por seguridad, legal y adquisiciones. Para cada herramienta, documente: qué tipos de datos están aprobados para su uso, cuáles son las políticas de retención y capacitación de datos, y quién es el propietario comercial. Haga que esta lista sea fácilmente accesible; si las personas no pueden encontrar las alternativas aprobadas, usarán lo que aparezca primero en Google.

2. Implemente la clasificación de datos para el contexto de la IA

Su esquema de clasificación de datos existente (¿tiene uno, verdad?) necesita una dimensión específica de IA. No todos los datos confidenciales son iguales cuando se trata del riesgo de la IA. Un borrador de estrategia de marketing es confidencial pero de bajo riesgo para el procesamiento de la IA. Los números de seguro social de los clientes son confidenciales y de riesgo extremadamente alto. Cree categorías claras: "seguro para IA", "restringido para IA" (solo herramientas aprobadas) y "prohibido para IA" (sin procesamiento de IA, punto).

3. Implemente reglas DLP para servicios de IA

Configure sus herramientas de prevención de pérdida de datos (DLP) para detectar y bloquear el envío de datos sensibles a dominios de servicios de IA conocidos. Esto incluye puntos finales de API para los principales proveedores de IA, aplicaciones web populares de IA y canales de datos de extensiones de navegador. No lo detectará todo (las VPN y los dispositivos personales son un desafío), pero detecta lo más obvio y envía una señal clara sobre la aplicación de la política.

4. Negocie acuerdos empresariales con proveedores de IA

Pase de las cuentas de consumidor a los acuerdos empresariales. Los planes empresariales de OpenAI, Anthropic, Google y otros incluyen compromisos contractuales sobre el manejo de datos: no entrenar con sus datos, períodos de retención específicos, derechos de auditoría y adendas de procesamiento de datos que satisfacen el GDPR y otros requisitos. La prima de costo casi siempre vale la reducción del riesgo.

5. Exija capacitación sobre el uso de la IA (anualmente)

Capacitación anual que cubra: qué tipos de datos se pueden y no se pueden usar con herramientas de IA, cómo usar correctamente las herramientas aprobadas (incluida la opción de no usar datos de capacitación en cuentas personales), cómo reconocer e informar incidentes de datos relacionados con la IA y cuáles son las consecuencias de las violaciones de políticas. Manténgala en menos de 30 minutos; nadie presta atención a una capacitación de cumplimiento de una hora.

6. Establezca un plan de respuesta a incidentes de IA

Su plan de respuesta a incidentes existente probablemente no cubre "el desarrollador pegó credenciales de la base de datos de producción en ChatGPT". Cree manuales específicos para escenarios comunes de exposición de datos de IA: credenciales expuestas a través de IA, PII procesada a través de IA no aprobada, datos confidenciales del cliente enviados a servicios de IA y contenido generado por IA que contiene información confidencial alucinada pero plausible (sí, este es un escenario real).

7. Realice auditorías trimestrales de uso de IA

Realice auditorías trimestrales que incluyan: análisis del tráfico de red para dominios de servicios de IA, encuestas a los equipos sobre el uso de herramientas de IA (ofrezca amnistía por respuestas honestas en la primera ronda), revisión de registros de acceso a herramientas de IA y facturación (cargos inesperados en tarjetas corporativas pueden revelar IA en la sombra), y verificaciones aleatorias de historiales de conversaciones de IA en plataformas aprobadas.

8. Implemente el monitoreo del uso de la IA (no la vigilancia)

Existe una diferencia entre monitorear las fugas de datos y vigilar la productividad de los empleados. Concéntrese en detectar patrones de datos sensibles que se envían a servicios de IA externos, no en rastrear cuánto tiempo las personas usan la IA. Enmárquelo como "estamos protegiendo los datos de la empresa" y no como "estamos vigilando lo que usted hace". La distinción es importante para la confianza de los empleados y, en muchas jurisdicciones, para el cumplimiento legal de las leyes de monitoreo en el lugar de trabajo.

9. Cree un Comité de Ética y Riesgos de IA

Este no debe ser otro comité de gobernanza ineficaz. Incluya: un líder de seguridad/privacidad (presidente), un representante legal/de cumplimiento, representantes de unidades de negocio que realmente usen la IA a diario y líderes de TI/ingeniería. Reúnanse mensualmente. Revisen nuevas herramientas de IA para su aprobación, evalúen incidentes y actualicen políticas basándose en el panorama regulatorio en evolución. Otorguen al comité autoridad real para bloquear implementaciones que no cumplan con los estándares.

10. Documente todo para los reguladores

Mantenga documentación de: qué herramientas de IA están aprobadas y por qué, qué datos son procesados por cada herramienta de IA, evaluaciones de riesgo realizadas para cada implementación de IA, registros de capacitación para todos los empleados, registros de incidentes y acciones de remediación, y evaluaciones de proveedores y acuerdos de procesamiento de datos. Esta documentación no es opcional, es lo que lo salva en una auditoría o investigación. El Artículo 30 del GDPR, la Sección 404 de SOX y regulaciones similares requieren evidencia demostrable de gobernanza, no solo políticas que existen en papel.

Implementación en el mundo real: lo que realmente funciona

He ayudado a implementar la gobernanza de IA en cuatro organizaciones que van desde 200 hasta 5,000 empleados. Esto es lo que he aprendido sobre lo que realmente funciona versus lo que se ve bien en un PowerPoint:

Haga que las herramientas aprobadas sean mejores que la IA en la sombra. Lo más efectivo que puede hacer es proporcionar herramientas de IA que sean tan buenas o mejores que las que los empleados encuentran por su cuenta, con la seguridad ya incorporada. Si su asistente de codificación de IA aprobado es peor que ChatGPT gratuito, los desarrolladores usarán ChatGPT. Punto. Invierta en buenas herramientas de IA empresariales.

Comience con la educación, no con la aplicación. En una organización, comenzamos bloqueando los sitios de IA en el firewall. Las quejas de productividad llegaron al escritorio del CEO en una semana, y los bloqueos se revirtieron. En otra, comenzamos con una campaña de educación en toda la empresa explicando los riesgos, proporcionando alternativas aprobadas y dando a las personas 30 días para migrar. El cumplimiento fue del 85% en un mes. La gente no es tonta, simplemente no conocía los riesgos.

Acepte que el control total es imposible. Teléfonos personales, laptops personales en casa y WiFi externo significan que nunca controlará completamente qué herramientas de IA usa la gente fuera de la oficina. Su objetivo es minimizar el uso de IA en la sombra y asegurarse de que, cuando suceda, los datos expuestos sean de bajo riesgo. La clasificación de datos es su amiga aquí.

Haga que los informes sean seguros. Los empleados no informarán que accidentalmente pegaron datos de clientes en ChatGPT si creen que serán despedidos. Cree un puerto seguro para informar incidentes de datos relacionados con la IA dentro de las 24 horas. El costo de no saber sobre un incidente siempre es mayor que el costo de perdonar a la persona que lo informó.

El costo de equivocarse en esto

Permítame pintar un cuadro de lo que cuesta una mala gobernanza de IA:

- Multas regulatorias: Multas de GDPR de hasta el 4% de los ingresos anuales globales. Una sola violación de datos relacionada con IA puede desencadenar investigaciones.

- Responsabilidad legal: Si los datos confidenciales del cliente se exponen a través del uso de IA por parte de un empleado, espere demandas y rescisiones de contratos.

- Daño competitivo: Si los algoritmos propietarios o los planes estratégicos se filtran a través de datos de entrenamiento de IA, el impacto competitivo es incuantificable.

- Daño a la reputación: "La empresa X filtró datos de clientes a través de un chatbot de IA" es un titular que ningún equipo de relaciones públicas puede presentar de forma positiva.

- Costos de remediación: Rotar cada credencial que podría haber sido pegada en una herramienta de IA, notificar a los clientes afectados y contratar investigadores forenses externos. Una organización que conozco gastó 340,000 USD en remediación después de descubrir un año de uso de IA en la sombra.

Mirando hacia el futuro

El panorama de la privacidad de la IA está evolucionando rápidamente. Algunas tendencias a observar:

Las implementaciones de IA locales y privadas son cada vez más prácticas. Ejecutar su propia instancia de LLM (a través de servicios como Azure OpenAI, AWS Bedrock o modelos de código abierto como Llama) mantiene sus datos dentro de su perímetro de seguridad. La brecha de calidad entre los modelos alojados y los autoalojados se está reduciendo rápidamente.

Están surgiendo herramientas DLP específicas para IA. Productos de empresas como Nightfall, Protect AI y otras están diseñados específicamente para monitorear y controlar el flujo de datos a los servicios de IA. Estos son más efectivos que reutilizar las reglas DLP tradicionales.

Se avecina claridad regulatoria. La Ley de IA de la UE, el Marco de Gestión de Riesgos de IA del NIST y regulaciones similares eventualmente resolverán la ambigüedad en torno a los requisitos de procesamiento de datos de IA. Hasta entonces, es mejor prepararse en exceso que en defecto.

Los proveedores de IA están mejorando sus ofertas empresariales. El nivel Enterprise de OpenAI, Claude for Business de Anthropic y Vertex AI de Google ofrecen una gobernanza de datos más sólida que sus productos de consumo. A medida que estos maduran, la brecha entre la "IA segura" y la "IA conveniente" se reducirá.

En resumen: las herramientas de IA son demasiado valiosas para prohibirlas y demasiado arriesgadas para ignorarlas. Las organizaciones que prosperarán son las que resuelvan la gobernanza temprano, no como una forma de restringir el uso de la IA, sino como una forma de habilitarla de forma segura. Sus empleados van a usar la IA, tenga o no una política. Es mejor tener una política que facilite el uso seguro que una política inexistente que haga inevitable el uso inseguro.